Makers TrickBot breiden malware-netwerk verder uit

De cybercriminelen infecteren met name bedrijfsnetwerken met malware door onder meer e-mailthreads te kapen, de inzet van valse formulieren voor klantenreacties en social engineering via een nep-callcenter, zo melden de onderzoekers.

Trickbot begon in 2016 aanvankelijk als een ‘banking trojan’. Dat is een vorm van malware waarmee inloggegevens en andere data worden verzameld. Inmiddels is het een modulaire op Windows-gebaseerde crimeware die, nadat het wordt neergehaald, toch steeds weer terugkomt omdat criminelen de toolset en infrastructuur blijven bijwerken.

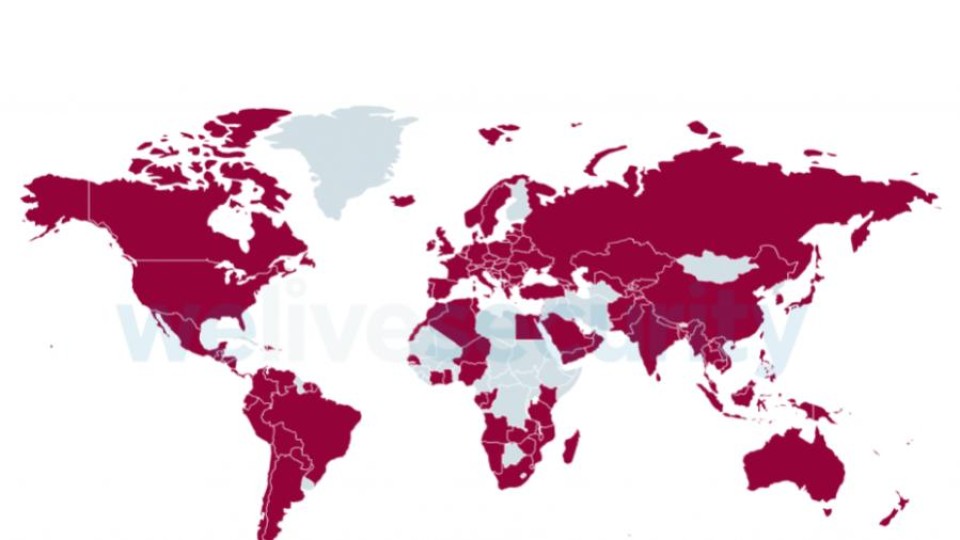

Trickbot werd ontwikkeld door de Wizard Spider-groep, bestaande uit zo’n tachtig medewerkers met vermoedelijk een basis in Rusland. Ook BazarLoader en Anchor werden door deze groep ontwikkeld. De aanvallen gebeuren voornamelijk via e-mailcampagnes met Excel-documenten.

BazarLoader-malware

IBM ontdekte eind augustus 2021 een infectieketen waarbij bedrijven per e-mail werden benaderd met de mededeling dat hun websites DDoS-aanvallen hebben uitgevoerd, waarna een link moet worden aangeklikt voor aanvullend bewijs. Vervolgens wordt een ZIP-archief gedownload met een kwaadaardige JavaScript-downloader, die op zijn beurt contact maakt met een externe URL waarmee BazarLoader-malware wordt opgehaald. Die zorgt weer voor een infectie met Cobalt Strike en TrickBot.

De onderzoekers zien daarmee een nieuwe aanpassing binnen de ‘ransomware-economie’ waarbij diverse malware samenwerken. "Deze nieuwste ontwikkeling toont de kracht van de connecties binnen het cybercriminele ecosysteem aan.”

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee