Ex-AIVD'ers vinden backdoor in MKB-firewalls

De bewuste backdoor bestaat uit een ongedocumenteerd gebruikersaccount dat beheerrechten heeft. Dit ingebouwde account (zyfwp) is beveiligd met een wachtwoord dat in plain text aanwezig is in een deel van de firmware. Deze geheime ingang is meegekomen in versie 4.60 patch 0 van de aansturingssoftware voor netwerkhardware van Zyxel, blogt ontdekker Niels Teusink van EYE Control.

Onzichtbare 'beheerder'

Deze gebruiker is niet zichtbaar in de beheerdersinterface voor Zyxel-apparatuur en het ingebakken wachtwoord valt niet te wijzigen. In de voorgaande firmwareversie (4.39) was dit account ook aanwezig, maar dan zonder 'meegeleverd' wachtwoord. Oudere versies (dan de 4.39-release) hebben deze backdoor niet aan boord, maar hebben weer andere kwetsbaarheden, waarschuwt Teusink.

Hij heeft zijn bevindingen gemeld aan RTL Nieuws, die het vandaag als eerste openbaar heeft gemaakt. Teusinks blogpost met enige uitleg is vandaag ook live gegaan. Daarin schrijft hij dat deze ontdekking eind vorige maand meteen is gemeld aan Zyxel. Die fabrikant heeft daarna in zo'n twee weken een fix (firmware 4.60 patch 1) uitgebracht.

Vanwege de ernst van deze kwetsbaarheid en het gemak waarmee deze valt te misbruiken, hebben we besloten om het wachtwoord voor dit account nu niet vrij te geven", schrijft de IT-beveiligingsonderzoeker. Hij voegt daar aan toe wel te verwachten dat andere partijen dit wachtwoord wél gaan openbaren. Daardoor kunnen willekeurige hackers los gaan op deze ingebouwde backdoor. Het dringende advies is dan ook om de nieuwste firmwareversie zo snel mogelijk te installeren.

Géén geval SolarWinds

Tegelijkertijd is het raadzaam om een securityscan uit te voeren, want de gebackdoorde firmware is op 10 november uitgekomen en anderen kunnen het op eigen houtje ook ontdekt hebben. Zyxel heeft de kwetsbare versie op 9 december ingetrokken, en op 15 december de eerste gefixte versie voor de meeste van zijn apparaten uitgebracht. Voor resterende modellen is op 18 december gefixte firmware beschikbaar gekomen. Op basis van een scan door EYE draait zo'n 10 procent van de Zyxel-apparaten de kwetsbare firmwareversie.

De ontdekking van deze backdoor doet direct denken aan de vergaande hack bij SolarWinds, wiens beheertool Orion door hackers is voorzien van een backdoor. Updates voor Orion hebben die backdoor binnengebracht bij overheidsinstanties in de Verenigde Staten en bij bedrijven wereldwijd. Bij Zyxel is dit niet het geval, want de leverancier heeft dit geheime beheeraccount zelf aangebracht in zijn firmware. Dit laat de leverancier weten aan Teusink. Het account was ontworpen om via FTP automatisch firmware-updates te kunnen bezorgen bij Zyxel-apparaten.

Voormalige spionnen

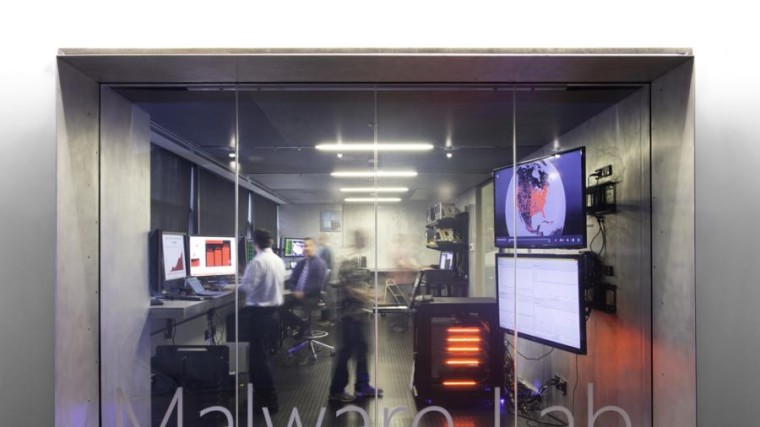

Het op MKB gerichte securitybedrijf EYE Control is begin dit jaar van start gegaan. Het is opgericht door voormalige medewerkers van de Nederlandse inlichtingendiensten AIVD en MIVD. Daarnaast is onlangs Teusink aangetrokken, die zo'n vijfenhalf jaar bij securityspecialist Fox-IT heeft gewerkt. Onder de vertrouwde partners van EYE bevindt zich ook het Amerikaanse FireEye, dat begin deze maand bekend heeft gemaakt dat het zelf is gehackt. Die bekentenis was het begin van de onthulling van de grote SolarWinds-hackaffaire.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee