Microsoft waarschuwt: zet Print Spooler uit

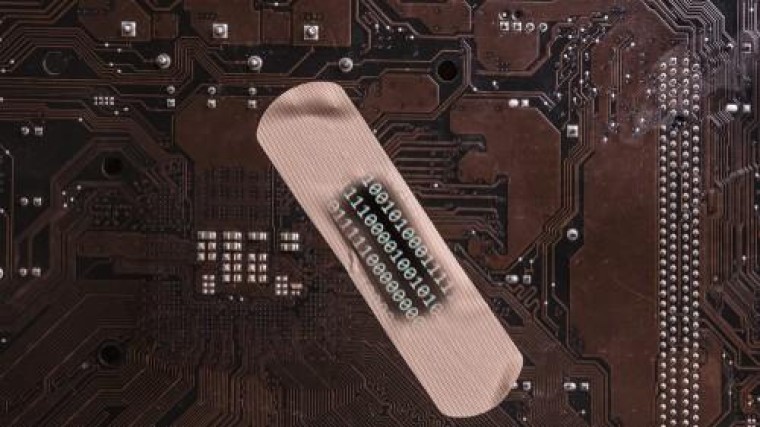

De nieuw gevonden zeroday - gevolgd onder CVE-2021-34527 - is een remote execution vulnerability, wat betekent dat aanvallers via het gat op afstand eigen code kunnen uitvoeren. De aanvaller kan programma's installeren, data bekijken, veranderen of verwijderen, en nieuwe accounts aanmaken met volledige gebruikersrechten.

Microsoft adviseert om te controleren of de Print Spooler-dienst draait en deze uit te schakelen als dat het geval is. Door de dienst uit te schakelen is het niet langer mogelijk om lokaal of op afstand te printen.

Een andere optie is om alleen printen op afstand uit te schakelen via Group Policy. Op die manier worden aanvallers op afstand geblokkeerd. Het systeem werkt dan niet langer als een printserver, maar het blijft wel mogelijk om lokaal te printen door bijvoorbeeld een laptop direct op de printer aan te sluiten.

Per ongeluk gevonden

Het 34527-gat werd per ongeluk gevonden nadat er gewaarschuwd werd voor een andere kwetsbaarheid in Print Spooler: CVE-2021-1675. De 1675-kwetsbaarheid betreft een verhoging van lokale rechten en werd op de afgelopen Patch Tuesday gedicht. Diverse onderzoekers waren ook bezig met dit Windows-onderdeel en meldden de door hun gevonden gaten bij Microsoft. Toen Microsoft de patch uitbracht, maakte een onderzoeker ook zijn PoC-code daarvoor openbaar. Andere onderzoekers maakten daarop hun eigen bevindingen bekend, mét PoC-code. Maar al snel bleek dat daar ook het 34527-gat bij zat, waar dus nog geen patch voor is.

De details en PoC-code werden al gauw weer ingetrokken, maar de informatie was al gekopieerd. Inmiddels zijn er meerdere PoC-varianten opgedoken en de affaire heeft de naam #printNightmare gekregen.

Hoe gevaarlijk het 34527-gat precies is, is nog onduidelijk. Microsoft heeft hier nog geen CVSS-score aan gehangen, omdat er nog onderzoek naar het probleem wordt gedaan.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee