Z-CERT raadt zorginstellingen aan te stoppen met Microsoft-macro’s

Het aantal door ransomware getroffen organisaties is gelijkgebleven met 2021, zo blijkt uit het beeld, maar de impact was aanzienlijk groter. De organisatie beschrijft dat pro-Russische hacktivisten DDoS-aanvallen uitvoeren die voornamelijk op de NAVO-landen en Oekraïne zijn gericht. “Ook de zorgsector is doelwit geweest. In januari van dit jaar werden een aantal ziekenhuizen getroffen door DDoS-aanvallen. Ook Z-CERT werd doelwit van aanvallen van hacktivistische groepen”, zo beschrijft het voorwoord van het jaarlijkse rapport.

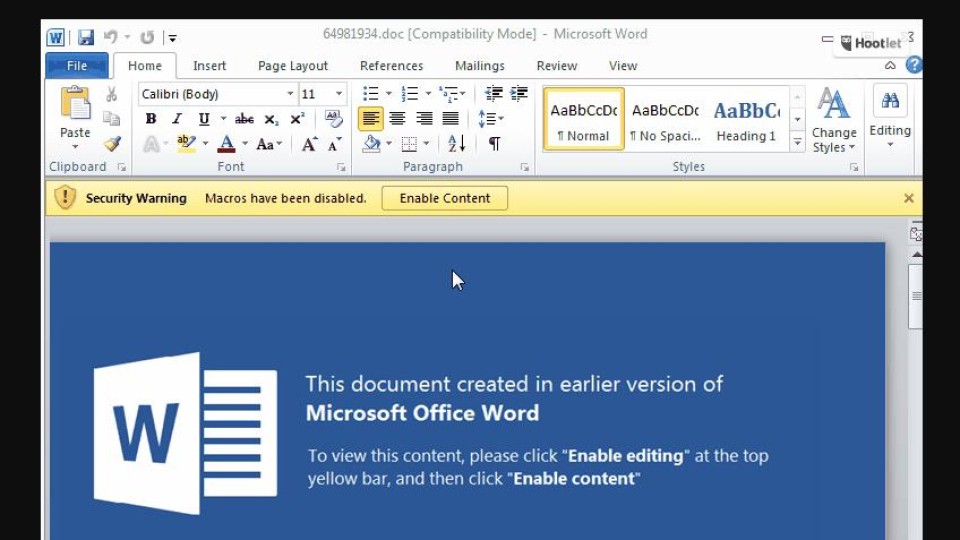

Microsoft Office wordt volgens Z-CERT veel misbruikt door hackers. “Zij gebruiken daarom graag kwaadaardige Office-bestanden om organisaties binnen te dringen. Het is daarom belangrijk om Office zoveel mogelijk te beveiligen tegen dit soort aanvallen.” De organisatie beveelt aan om applicatie allowlisting toe te passen, waarbij wordt voorkomen dat programma’s die niet goedgekeurd zijn door de organisatie opgestart kunnen worden. Ook wordt geadviseerd om het gebruik van macro’s tegen te gaan.

Malware in cd-image bestanden

“Steeds vaker wordt malware aangeboden verpakt in een cd-image bestand. Dit wordt onder andere gedaan om de strengere regels van Microsoft wat betreft het opstarten van macro’s te omzeilen. De mogelijkheid om de inhoud van deze bestanden te bekijken, kan uitgeschakeld worden.”

Een jaar geleden kondigde Microsoft Office aan dat standaard niet-vertrouwde VBA-macro's (Visual Basic for Applications) die afkomstig zijn van internet geblokkeerd worden. Het gaat om macro’s in documenten voor bijvoorbeeld Access, Excel, PowerPoint, Visio en Word. Voor gebruikers blijft het mogelijk om de beveiligingsmaatregel te omzeilen, maar zij zullen daar wel machtigingen voor moeten geven.

Reacties

Om een reactie achter te laten is een account vereist.

Inloggen Word abonnee